美国的加密技术出口管制

此条目需要补充更多来源。 (2020年2月21日) |

此条目翻译自英语维基百科,需要相关领域的编者协助校对翻译。 |

在1992年以前,美国法律一直严格限制从美国出口加密相关技术和设备,但到了2000年逐渐放宽。现在仍然存在一些限制。

自第二次世界大战以来,出于对国家安全的考量,包括美国及其北约盟国在内的许多国家政府都对加密技术进行了出口管制。1992年以后,加密技术被美国列为军需品的辅助军事装备。[4]

由于密码分析在第二次世界大战中的巨大影响,政府看到了军事价值,即拒绝当前和潜在的敌人使用密码系统。由于美国和英国认为他们比其他国家具有更好的加密能力,因此,他们的情报机构试图控制所有更有效的加密技术的传播。他们还希望监测其他国家的外交往来,包括在后殖民时期崛起的国家以及在冷战问题上的立场至关重要的国家。

作为军火管制的一部分,制定了相关法规,要求出口加密算法(甚至只是说明其设计)都需要经过授权。美国出口法规规定,超过特定强度(由算法和密钥长度定义)的加密技术不被允许出口,除非是逐案处理。出于各种原因,其他地方也采用了类似的政策。

1970年代资料加密标准 (DES)的公布和公钥密码学的诞生,互联网的兴起以及人权活动家冒着风险和抗辩的意愿,最终使相关政策无法实施。美国与西方世界其他国家(例如法国),开始放松出口限制。直到1997年,美国国家安全局(NSA)的官员们都表示担心,高强度加密技术的广泛使用,将挫败他们在有关外国实体(包括在国际上运作的恐怖组织)讯号情报上的侦查。NSA官员预计,以广泛的基础架构为后盾的美国加密软件在投放市场后很可能会成为国际通信的标准。1997年,时任联邦调查局局长路易斯·费里说:

对于执法部门而言,解决问题很简单。在令人眼花撩乱的各种电信和电脑技术蓬勃发展的时代,讯息可以具有非凡的价值,高强度加密技术的现成可用性至关重要,执法人员对此无异议。显然,在当今世界以及未来更是如此,对同步通信和存储的数据进行加密的能力是讯息安全的重要组成部分。

但是,通常情况下,加密问题还有另一方面,如果不加以解决,将对公共安全和国家安全造成严重影响。执法部门一致认为,不使用密钥托管的强大加密技术,一旦广泛使用,最终将破坏我们打击犯罪和预防恐怖主义的能力。不可破解的加密将使毒贩、间谍、恐怖分子甚至有组织犯罪能够就其罪行和阴谋进行交流,而不受惩罚。我们将失去执法人员得以成功调查并经常预防著犯下最严重罪行的最可恶的那些犯罪分子和恐怖分子,所拥有的少数弱点之一。

因此,执法界一致呼吁为这一问题寻求平衡的解决方案。[5]

历史记录

编辑冷战时期

编辑在冷战初期,美国与其盟国制定了一系列详尽的出口管制法规,旨在防止西方国家的各种重要技术落入敌人手中,特别是东方集团。被归类为“关键(Critical)”的技术,都需要经过授权才能出口。西方各国对出口管制的协调,由输出管制统筹委员会(CoCOM,又称巴黎统筹委员会,中文简称巴统)负责。[6]

有两种类型的技术受到保护:只会与军事(军需品)有关的技术,以及可以同时具有军事和商业双重用途的技术。在美国,前者的出口由国务院管理,后者的由商务部管理。由于在第二次世界大战后不久,加密的市场几乎完全和军事有关,因此加密技术与设备(计算机逐渐开始应用于资料加密后,也包含了加密软件)在1954年11月17日宣布列入美国军需品管制清单第十一类—设备与其他杂项当中(19 FR 7403)。通过CoCOM对西方各国的加密技术出口,进行管制。[6]

但是,到了1960年代,金融机构开始需要更强大的商业加密,以应付快速增长的电子汇款领域。美国政府于1975年发布了资料加密标准(DES),这意味着的高品质的商业加密将会变得普遍,并且会开始出现严重的出口管制问题。通常,计算机制造商(例如IBM)以及其大型企业客户,需要逐案(在每一次帮外国客户加密数据时)向有关单位申请出口授权许可。

个人电脑普及后

编辑随着个人电脑逐渐普及,加密技术的出口管制已经成为公众关注的问题。菲尔·齐默尔曼在1991年于互联网上发布加密软件PGP,受到司法调查,是加密技术出口管制首次个人层面上的挑战。[7],成为密码出口管制方面的首个主要的“个人挑战”。1990年代,电子商务的发展为相关法规制造了更多压力。[8]1990年代电子商务的发展为相关法规制造了更多压力。 VideoCipher II还使用DES加密卫星电视的音源讯号。

1989年,利用密码学原理,但没有加密数据的商品(例如访问控制和消息身份验证)的已从商品出口管制中删除。在1992年,军需品管制清单中正式添加了一个例外,用于密码学的非加密应用(和卫星电视解扰器),并且NSA与软件发行商协会达成协议,使40位密钥长度的RC2和RC4加密更易于使用商品,出口具有特殊的“7天”和“ 15天”司法审查流程,并将控制权从国务院转移到商务部。

此后不久,网景的安全通讯协定,利用公钥密码学,被广泛使用在保护信用卡交易上。网景开发了两个版本的Web浏览器 。“北美版”支持完整长度(通常为1024位或更大)的RSA公钥,以及完整长度的对称密钥(SSL 3.0和TLS 1.0中为128位RC4或3DES)。通过披露SSL协议中的88位密钥,“国际版”的有效密钥长度分别减小为512位和40位(在SSL 3.0和TLS 1.0中, RSA_EXPORT具有40位RC2或RC4)。[9][10]一台个人电脑可以在数日内破解40位密钥。出于相同的原因,IBM的Lotus Notes也发生了类似的情况。[11]即使是在美国,购买美版也需要经过很麻烦的手续,因此大多数用户最终仍是购买了国际版。[11]

公民自由主义者、隐私权倡导者所发起的一系列诉讼,加密软件在美国境外的普及,以及许多公司认为对弱加密的不利宣传,限制了其销售和电子商务的发展,诸多因素使美国开始放松一系列出口管制。最终在1996年,美国总统比尔·克林顿签署了13026号行政命令,[12],将商业加密从军需品管制清单中转移到商业管制清单。此外,该命令指出:在“出口管制条例”的解释中,不得把“软件”视为“技术”。商品管辖权流程由商品分类流程代替,并且添加了一条规定,如果出口商承诺在1998年底之前添加“密钥恢复”的后门,则可以出口56位加密。1999年,出口管制条例更改为允许没有任何后门的情况下出口56位加密(基于RC2,RC4,RC5,DES或CAST)和1024位RSA,并且引入了新的SSL密码套件来支援此技术(带有56位RC4或DES的RSA_EXPORT1024 )。美国商务部于2000年修订出口管理条例,简化了包含加密技术的专有或开源软件的出口程序。[13]

现状

编辑截至2009年,从美国出口的非军事密码系统均由美国商务部工业和安全局(BIS)管理。[14]即使对于大众市场产品,仍然存在一些限制,特别是在向“流氓国家”和恐怖组织出口方面。军事化的加密设备,经过TEMPEST认证的电子产品,客制化的加密软件,甚至是加密咨询服务,都仍需要出口授权许可。[14]:6-7对于“具有超过64位密钥长度,面向的大众市场加密商品,软件和组件”的出口,需要依法向BIS进行注册(75 FR 36494)。此外,其他物品在出口到大多数国家之前,需要获得BIS的一次性审查或通知。 例如:开源加密软件在互联网上公开之前,必须先通知BIS,尽管不需要进行审查。[15]出口法规已经比1996年以前要来的放松,但仍然很严格。其他国家,[16]特别是瓦圣纳协定成员国,也有类似的限制。[17]

相关法规

编辑美国非军事出口受出口管制条例 (EAR) 管制 ,这是美国联邦法规 (CFR)第15章第730至第774部分的通称(15 C.F.R. § 730 et seq (页面存档备份,存于互联网档案馆))。

专为军事应用(包括指挥,控制和情报应用)设计,开发,配置,适应或修改的加密项目由国务院控制在美国军需品管制清单上。

术语

编辑加密技术与出口的相关术语在EAR的772.1部分说明[18],其中比较重要的有:

- 加密组件:是一种加密商品或软件(但不包括源代码)包括加密芯片,集成电路等。这些组件通常无法独立运作,是设计用来作为其他加密产品的一部分。

- 加密物品:包括非军用加密商品,软件和技术。

- 开放密码界面:是一种机制,旨在允许客户或其他方插入密码功能,而无需制造商或其代理商的干预,帮助或协助。

- 辅助密码学技术:主要不是用于计算和通信,而是用于数位版权管理;游戏、家用电器;打印,照片和视频录制(但不包括视频会议);业务流程自动化;工业或制造系统(包括机器人、火警和HVAC);汽车、航空和其他运输系统。

根据740部分的EAR补编第1号,出口目的地分为四个国家组 (A,B,D,E),并进一步细分。一个国家可以属于多个集团。作为加密出口的目的地,组B,D:1和E:1很重要:

- B是受宽松的加密出口管制的众多国家/地区。

- D:1是受更严格出口管制的国家的简短清单。名单上著名的国家包括中国和俄罗斯。

- E:1是“支持恐怖主义”的国家的简短列表(截至2009年,包括五个国家;以前包含六个国家,也被称为"terrorist 6"或T-6)。

738部分的EAR补编第1号(商业国家/地区图表)包含具有国家/地区限制的表格。如果与国家/地区相对应的表格行的“控制理由”列中包含X,则除非可以应用例外情况 ,否则控制对象的出口需要许可证。为了加密目的,控制的以下三个原因很重要:

- NS1国家安全专栏1

- AT1反恐专栏1

- EI加密项目当前与NS1相同

分类

出于出口目的,借助于商业管制清单(CCL,EAR部分774的补编第1号),将每个项目分类为具有出口控制分类号 (ECCN)。 特别是:

- 5A002用于“讯息安全”的系统,设备,电子组件和集成电路。控制原因:NS1,AT1。

- 5A992不受5A002控制的 “大众市场”加密商品和其他设备。 控制原因:AT1。

- 5B002用于开发或生产归类为5A002、5B002、5D002或5E002的物品的设备。 控制原因:NS1,AT1。

- 5D002加密软件。 控制原因:NS1,AT1。

- 用于开发,生产或使用分类为5A002、5B002、5D002的物品

- 5E002控制的辅助技术

- 模拟5A002或5B002控制的设备的功能

- 用于认证由5D002控制的软件

- 5D992加密软件不受5D002控制。 控制原因:AT1。

- 5E002 5A002或5B002控制的设备或5D002控制的软件的开发,生产或使用技术。 控制原因:NS1,AT1。

- 5E992 5x992项目的技术。 控制原因:AT1。

项目可以是自分类的,也可以是BIS要求的分类(“复查”)。 对于典型项目,需要进行BIS审查才能获得5A992或5D992分类。

另请参见

编辑参考来源

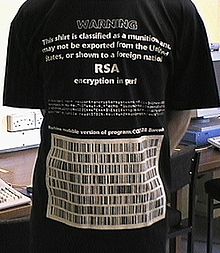

编辑- ^ perl RSA "munitions" T-Shirt homepage. [2020-02-12]. (原始内容存档于2020-02-18).

- ^ UK shirt design. [2020-02-12]. (原始内容存档于2020-01-29).(T恤设计的说明)

- ^ Munitions T-shirt. [2020-02-12]. (原始内容存档于2020-02-18).(含有T-恤的正反面照片)

- ^ International Traffic in Arms Regulations. 电子隐私信息中心. [2020-02-19]. (原始内容存档于2021-04-24).

- ^ FBI Director Freeh's Testimony (7/9/97). 电子隐私信息中心. [2020-02-19]. (原始内容存档于2021-03-08).

- ^ 6.0 6.1 仲利波、赵婧琳 西安交通大学法学院. 美国密码技术的出口管制法律制度研究. 信息安全研究.

- ^ 加密禁令会扼杀英国的比特币商业么?. 巴比特. [2020-02-19]. (原始内容存档于2020-02-19).

- ^ Ranger, Steve. The undercover war on your internet secrets: How online surveillance cracked our trust in the web. TechRepublic. 24 March 2015 [2016-06-12]. (原始内容存档于2016-06-12).

- ^ 曷歇. 讓您上網購物更加安心-Fortify for Netscape. Run!PC. 1999 年 2 月份.

- ^ Installation Options. [2017-03-30]. (原始内容存档于1997-07-09).

- ^ 11.0 11.1 Crypto: How the Code Rebels Beat the Government—Saving Privacy in the Digital Age, Steven Levy, Penguin, 2001

- ^ Administration of Export Controls on Encryption Products (PDF). Federalregister.gov. [2016-06-11].

- ^ Revised U.S. Encryption Export Control Regulations (January 2000). Electronic Privacy Information Center. US Department of Commerce. January 2000 [2014-01-06]. (原始内容存档于2013-08-23).

- ^ 14.0 14.1 Robin Gross. Regulations (PDF). gpo.gov. [2014-10-24]. (原始内容 (PDF)存档于2010-12-03).

- ^ U. S. Bureau of Industry and Security - Notification Requirements for "Publicly Available" Encryption Source Code. Bis.doc.gov. 2004-12-09 [2009-11-08]. (原始内容存档于2002-09-21).

- ^ Participating States - The Wassenaar Arrangement. Wassenaar.org. [11 June 2016]. (原始内容存档于27 May 2012).

- ^ Wassenaar Arrangement on Export Controls for Conventional Arms and Dual-Use Goods and Technologies: Guidelines & Procedures, including the Initial Elements (PDF). Wassenaar.org. December 2009 [2016-06-11]. (原始内容 (PDF)存档于2014-10-14).

- ^ EAR part 772§772.1. 美国联邦法规电子版. [2020-02-19]. (原始内容存档于2021-04-09).

外部链接

编辑- Crypto law survey (页面存档备份,存于互联网档案馆)

- Bureau of Industry and Security — An overview of the US export regulations can be found in the licensing basics page.

- Whitfield Diffie and Susan Landau, The Export of Cryptography in the 20th and the 21st Centuries. In Karl de Leeuw, Jan Bergstra, ed. The history of information security. A comprehensive handbook. Elsevier, 2007. p. 725 (页面存档备份,存于互联网档案馆)

- Encryption Export Controls. CRS Report for Congress RL30273. Congressional Research Service, The Library of Congress. 2001 (页面存档备份,存于互联网档案馆)

- The encryption debate: Intelligence aspects. CRS Report for Congress 98-905 F. Congressional Research Service, The Library of Congress. 1998 (页面存档备份,存于互联网档案馆)

- Encryption Technology: Congressional Issues CRS Issue Brief for Congress IB96039. Congressional Research Service, The Library of Congress. 2000

- Cryptography and Liberty 2000. An International Survey of Encryption Policy. Electronic Privacy Information Center. Washington, DC. 2000 (页面存档备份,存于互联网档案馆)

- National Research Council, Cryptography's Role in Securing the Information Society (页面存档备份,存于互联网档案馆). National Academy Press, Washington, D.C. 1996 (full text link is available on the page).

- The Evolution of US Government Restrictions on Using and Exporting Encryption Technologies (U) (页面存档备份,存于互联网档案馆), Micheal Schwartzbeck, Encryption Technologies, circa 1997, formerly Top Secret, approved for release by NSA with redactions September 10, 2014, C06122418